NVIDIA открыла исходный код OpenShell — безопасного runtime для автономных AI-агентов

Развертывание автономных AI-агентов создаёт уникальные проблемы безопасности. Такие агенты умеют использовать инструменты и выполнять код. Обычные LLM-приложения ограничены текстовым взаимодействием, а автономным агентам нужен доступ к shell-окружению, файловой системе и сетевым эндпоинтам. Модель работает как «чёрный ящик», поэтому возникает риск непреднамеренного выполнения команд или несанкционированного доступа к данным.

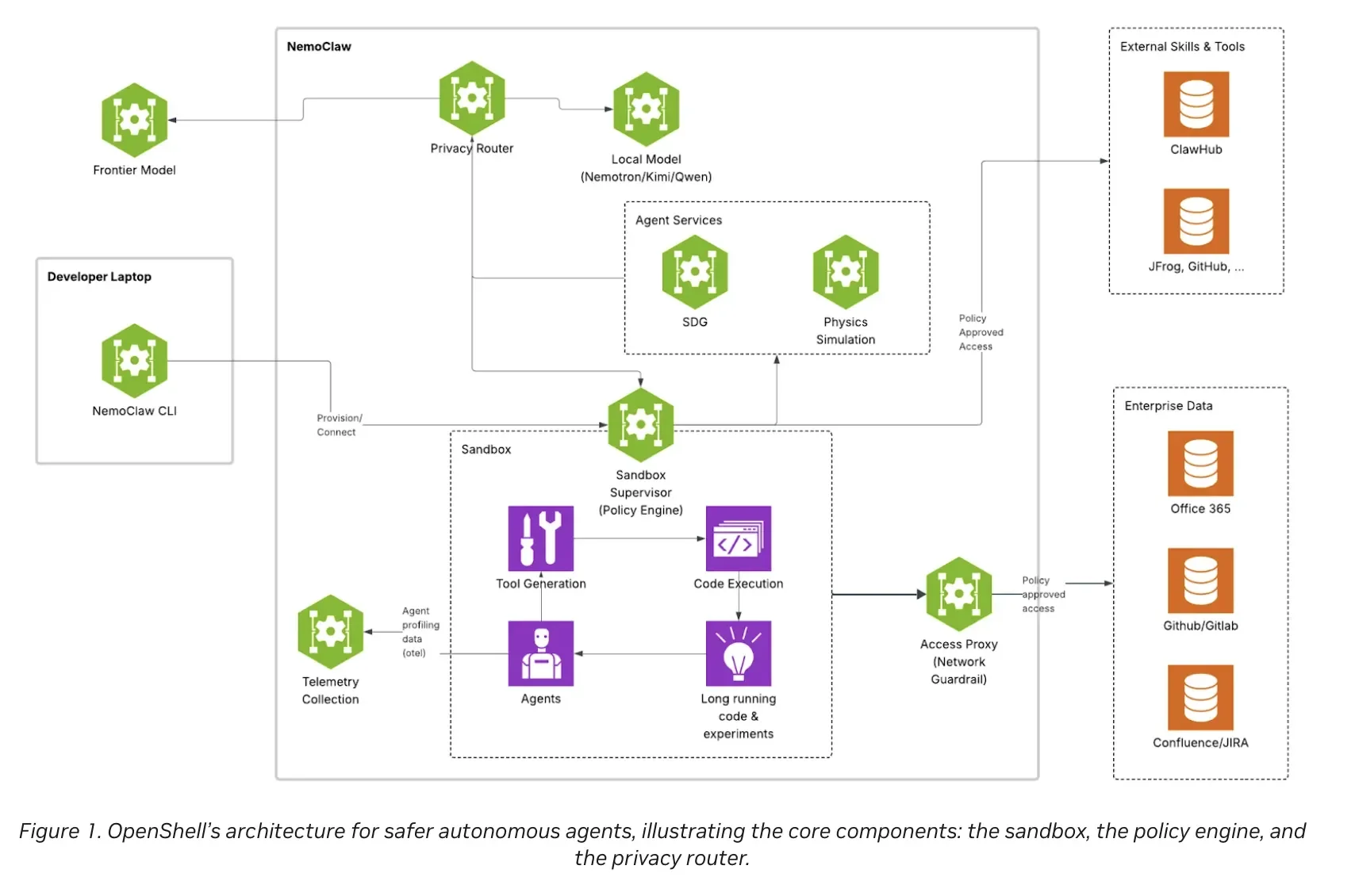

NVIDIA закрывает этот пробел с помощью OpenShell — специализированного runtime-окружения (среды выполнения) для безопасного запуска автономных агентов. Исходный код открыт под лицензией Apache 2.0. Проект предоставляет фреймворк для sandboxing (изолированного выполнения), контроля доступа и управления инференсом (генерацией ответов моделью).

Архитектура безопасности агента

OpenShell работает как защитный слой между AI-агентом и операционной системой. Доступ агента к инструментам ограничивается заданной политикой безопасности. Это не зависит от внутреннего alignment модели (её настройки на безопасное поведение).

1. Sandboxed Execution

OpenShell использует изоляцию на уровне ядра для создания эфемерного (временного) окружения выполнения. Любой сгенерированный код — Python-скрипт или Bash-команда — исполняется внутри изолированного пространства. Агент не может получить доступ к чувствительным файлам хоста или изменить конфигурацию системы без явного разрешения.

2. Policy-Enforced Access Control

Ядро управления OpenShell — гранулярный движок политик. Традиционная безопасность контейнеров работает с широкими разрешениями. OpenShell поддерживает точечный контроль:

- Per-binary control — ограничение набора исполняемых файлов (

git,curl,python), которые агент может вызывать. - Per-endpoint control — лимитирование сетевого трафика до конкретных IP-адресов или доменов.

- Per-method control — управление отдельными API-вызовами или shell-функциями.

Все политики объяснимы: каждое действие фиксируется в audit log (журнале аудита). Это даёт полную прозрачность для отладки и compliance (соответствия требованиям безопасности). Разработчик видит, почему конкретное действие было заблокировано или разрешено.

3. Private Inference Routing

OpenShell включает выделенный слой для private inference routing. Механизм перехватывает трафик модели и накладывает ограничения по приватности и стоимости. Это предотвращает утечку чувствительных данных к внешним провайдерам моделей. Также можно переключаться между локальными и облачными LLM без изменения логики агента.

Агностичность к агентам

Важное техническое преимущество OpenShell — agent agnostic подход (непривязанность к конкретному агенту). Разработчикам не нужно переписывать агентов под конкретный SDK или фреймворк. Будь то Claude Code, Codex, OpenClaw или кастомная система на LangChain — OpenShell работает как runtime-обёртка. Он обеспечивает единый слой безопасности для разных архитектур агентов.

Рабочий процесс и CLI

OpenShell заточен под интеграцию в существующие CI/CD-пайплайны и локальные окружения разработки. Есть Command Line Interface (CLI) и Terminal UI (TUI) для мониторинга поведения агента в реальном времени.

Инициализация sandbox — пара команд:

# Create a sandbox for a specific agent

openshell sandbox create -- <agent_name>

# Enter the sandbox terminal to monitor or interact

openshell term

Runtime поддерживает live policy updates. Если агенту нужны дополнительные права в процессе работы, разработчик меняет файл политик без перезапуска sandbox. Изменения применяются мгновенно.

Remote Sandbox Support

Для распределённых команд или тяжёлых вычислительных задач OpenShell поддерживает удалённое выполнение. Можно управлять sandbox на GPU-кластере с локального терминала:

openshell sandbox create --remote user@host -- <agent_name>

Ключевые возможности

| Возможность | Техническая польза |

|---|---|

| Apache 2.0 | Open-source гибкость для энтерпрайза и персонального использования. |

| Landlock LSM | Изоляция на уровне ядра (Linux Security Module) для надёжного sandboxing. |

| L7 Policy Enforcement | Гранулярный контроль над сетевым трафиком и выполнением бинарников на прикладном уровне (L7 модели OSI). |

| Audit Logging | Полная прозрачность действий агента и принятия решений. |

| Private Routing | Контроль стоимости и приватности для трафика LLM-инференса. |

OpenShell — фундаментальный инструмент для всех, кто строит автономные агентные системы с доступом к реальным инструментам. Стандартизируя runtime, NVIDIA помогает индустрии перейти от экспериментальных скриптов к безопасным и управляемым автономным агентам.